小猪站长的快速蹭网秘诀

发表于 2019-07-16 21:20

想象一下,如果一个程序员没有WIFI会发生什么?

程序员没有网络肯定会寸步难行!

但是对于Python程序员来说,只要附近有热点,几分钟就可以成功蹭网!

想破解WIFI, python+字典,这是必不可少的。热点和弱密码也是核心。字典本身很好,你的字典很强大,你能破解的WIFI越多,提供了两种方法,大多数人都能学会一种。

方法一

1.环境准备

python2.7

pywifi模块

字典

清除系统中的任何wifi连接记录

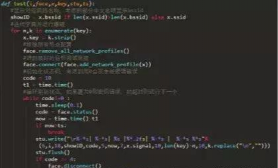

2.导入模块

这里使用的模块是三个pywifi _wifiutil_linux.py脚本的_send_cmd_to_wpas方法中的if reply != b' ok ':需要修改它,否则会有很多提示。

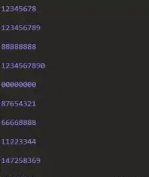

3.字典准备

随机搞的wifi弱口令TOP10

4.配置扫描器

推荐的扫描时间通常可以设置在15-20秒之间。测试时,可以定制它。考虑到身份验证速度和距离之间的关系,我通常将其设置为15左右,再久的也没意义 到时候就算破解成功的热点,信号也好不到哪里。

5.扫描周围热点

6.热点测试

这里建议将扫描过程数据存储在库中,避免重复扫描,更加直观。

7.案例

这表明测试使用了11个弱密码,扫描了20个热点,然后开始运行:

每次运行时,WIFIID热点的id号将减少1。

SSID或BSSID热点SSID名称或mac地址

热点连接状态为N

time 当前花费的时间

信号强度的热点信号,尽可能小

每次运行时,KEYNUM测试密码的id递减1。

KEY 当前测试的密码

方法二

目前常用的WiFi加密方法有WEP、WPA2和WPS(链接是各自的破解方法),但有网友反映,过去破解WPA2的方法太长,并不适用于所有支持WPS的接入点。今天介绍的方法更省时省力。

1.主要原理

创建一个伪AP来“狸猫换**”,然后撤销用户AP的授权,

通知用户需要“固件升级”,需要重新验证密码。您的假AP将“传递”密码,因为它具有相同的SSID。

通过这种方式,您可以获得用户的密码,并让用户使用您的伪AP作为自己的访问点。对方对此一无所知。

之前也有类似的脚本,例如Airsnarf;不过我们这次采用的Wifiphisher,这个优化过的自动化脚本比起前者更加方便。

要完成上述“大业”,你需要Kali Linux和两个无线适配器,其中一个必须能支持数据包注入。

2.第一步:下载Wifiphisher

如图所示,这是已解锁的Wifiphisher源代码。

当然,如果你很懒,你也可以在GitHub上复制代码,不用谢~

3.第二步:导航到该目录

接下来,导航到解压缩Wifiphisher的目录。就图示而言,它是/wifiphisherWi-Fi1.1。

当您看到目录的内容时,您将看到wifiphy .py脚本

4.第三步:运行脚本

可以键入下面的脚本实现。

注意这里有一个问题:

如果这是第一次运行脚本,它可能会提示您安装hostpad。键入Y继续安装。

完成后,再次运行Wifiphisher脚本。

这一次,它将运行8080和43端口web服务器,然后开始搜索附近的Wi-Fi网络。

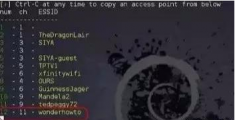

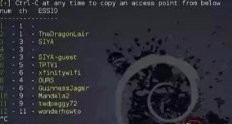

等待搜索完成后,我们会发现一个Wi-Fi网络名称列表。

5.第四步:获取密码

按下Ctrl + C,键入想要复制的AP数,在这里我们选择12。

按下Enter键后,Wifiphisher将显示以下结果,显示正在使用的接口,以及正在攻击和复制AP的SSID。

目标用户已经取消了AP的身份验证,将出现一条固件升级消息,要求他们重新进行身份验证。一旦重新验证,它们将访问伪访问点。

当用户输入密码时,它将通过Wifiphisher的开放终端传输给您,然后他们仍然会像往常一样在线,平静,但他们不知道我们已经获得了密码。

现在你可以开始享受你的WiFi了!

评论 (0人参与)

最新评论